Знакомьтесь, ComboJack: новый троян ворует криптовалюты с помощью данных в буфере обмена

Исследователи по проблемам кибербезопасности обнаружили новое вредоносное ПО, способное отслеживать копирование криптовалютного адреса в буфере обмена Windows. В такие моменты программа заменяет скопированный адрес на адрес кошелька злоумышленника.

Названная ComboJack, эта вредоносная программа похожа на Evrial и CryptoShuffler. Разница между ними лишь в том, что ComboJack “поддерживает” многие криптовалюты, а не только Биткоин.

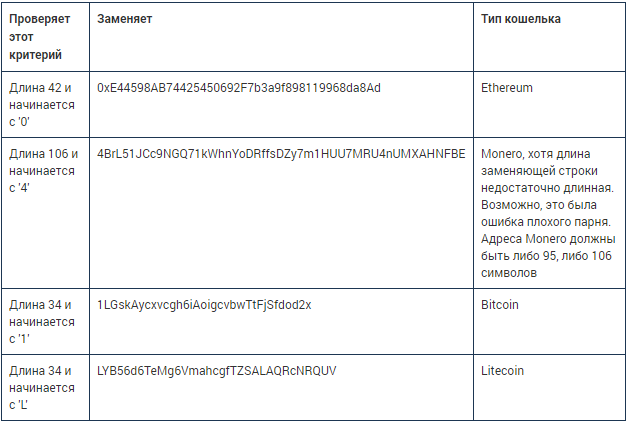

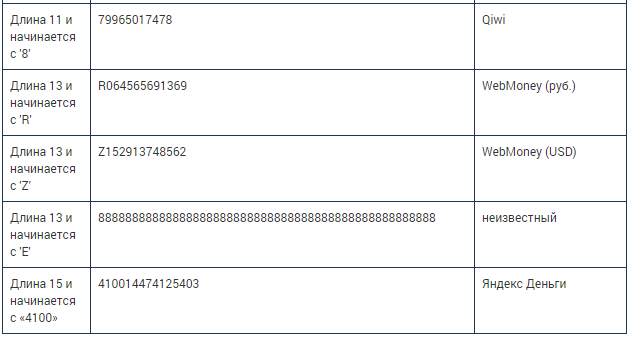

По данным компании Palo Alto Networks программа ComboJack способна обнаруживать когда пользователь копирует криптовалютные адреса для Bitcoin, Litecoin, Ethereum и Monero, а также для других цифровых платежных систем, таких как Qiwi, Yandex Money и WebMoney (платежи в долларах США и рублях).

Компания рассказала, что обнаружила вредоносное ПО во время наблюдения за фишинговой e-mail-кампанией, направленной против американских и японских пользователей.

Схема заражения вирусом довольно сложна, но следует шаблонам, наблюдавшимся в прошлом году в ходе кампаний по распространению вирусов-вымогателей Dridex и Locky.

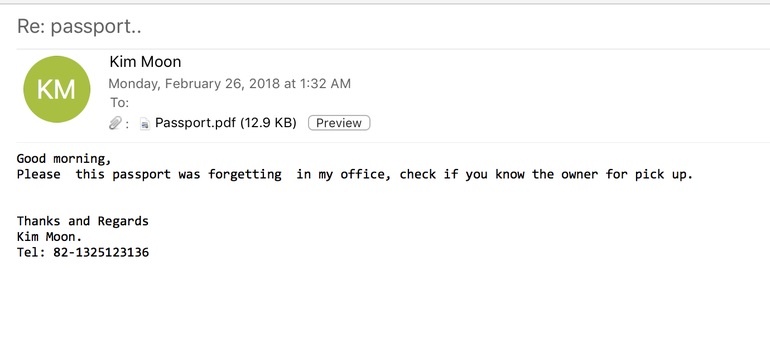

Злоумышленники присылают электронное письмо, в котором нет прямого обращения к потенциальной жертве. В письме содержится следующее: «в моём офисе [кто-то] забыл паспорт», просьба открыть «скан документа» и «проверить, не знаете ли Вы владельца».

Если пользователь загружает и открывает этот PDF-файл, запускается встроенный RTF-файл с эксплойтом CVE-2017-8759, который позволяет злоумышленникам ввести код и запустить команды PowerShell, используемые для загрузки и выполнения ComboJack.

После установки на компьютере ComboJack использует встроенный инструмент Windows attrib.exe, который позволяет ему скрываться от пользователя и выполнять процессы с высокими привилегиями.

ComboJack сканирует буфер обмена Windows каждые полсекунды на наличие нового контента. Когда пользователь копирует строку, которая соответствует шаблону адреса криптовалюты (или платежной системы), ComboJack заменяет этот адрес на один из своего внутреннего списка. Пользователям рекомендуется дважды проверить скопированные адреса назначения криптовалюты.

Ниже приведена таблица с адресами, используемыми командой ComboJack:

Тактика злоумышленников основана на том, что адреса кошельков, как правило, длинные и сложные для запоминания. Большая часть пользователей во избежание ошибки, просто копирует такую строку в буфер обмена.Исследователи из Palo Alto Networks отметили в своем отчете:

Поскольку ComboJack полагается на использование уязвимости, которую компания Microsoft исправила в сентябре 2017 года, одним из вероятных способов защиты от трояна может быть обновление Винды до последней версии.

И помните, что как нельзя открывать двери незнакомцам, так и письма от неизвестных адресатов открывать не стоит. А уж странные прикрепленные файлы и подавно.

Kuna Exchange - Легкий способ покупки и продажи криптовалюты

Kuna Exchange - Легкий способ покупки и продажи криптовалюты

Лучшие криптовалютные биржи января 2022: советы начинающим трейдерам

Лучшие криптовалютные биржи января 2022: советы начинающим трейдерам